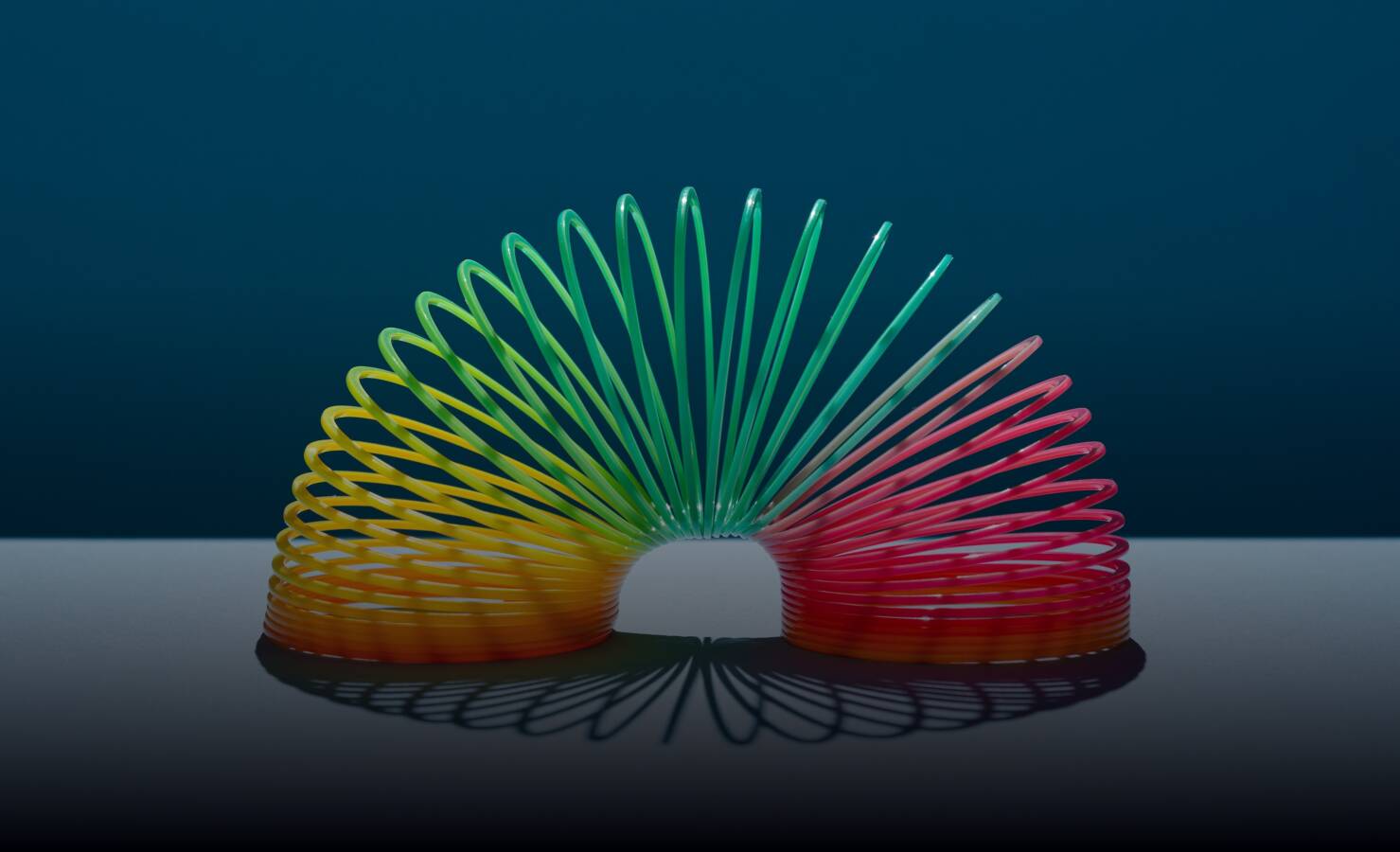

Een DDoS-aanval maakt een server of IT-infrastructuur onbeschikbaar. Hoe kan u zich hierop voorbereiden, gepast reageren en ervan herstellen? Niet enkel grote ondernemingen zijn het doelwit. Kmo’s kunnen zich al in 5 stappen beschermen tegen cybercriminelen.

bij een cyberaanval?

Hoe weerbaar is uw organisatie

Resilience

Een geslaagde aanval verzadigt de bandbreedte van de servers, met uitputting van

de systeemresources als gevolg. Om zich op doeltreffende wijze te beschermen tegen deze verschillende types van aanvallen, moet er een oplossing worden geïmplementeerd die de aanvallen kan afweren op het niveau van de internetprovider. Die moet worden aangevuld met een oplossing die toepassingsaanvallen kan blokkeren.

DDoS, blitzkrieg op de IT-infrastructuur

De sterke groei van telewerk is een gedroomde opportuniteit voor cybercriminelen. Hoe meer verbindingen er zijn, hoe groter het risico op fouten... Volgens Mounir Senhaji zijn

de aanvallen tegen alle sectoren gericht. “De bankensector natuurlijk, maar ook

de gezondheids-, retail- en onderwijssector krijgen de hardste klappen. De aanvallen hebben steeds meer impact en volgen een beproefde modus operandi. De enige verdediging is anticipatie en wij begeleiden ondernemingen uiteraard met

oplossingen op maat.”

Alle sectoren door elkaar

Technisch gesproken, kunnen DDoS-aanvallen in een vroeg stadium worden neergeslagen. Thimo De Souter presenteert een stappenplan. “Breng de bestaande infrastructuur in kaart en elimineer alle verouderde en overbodige systemen die met

het internet zijn verbonden. Vervolgens moeten de kritieke systemen worden geanalyseerd om het toe te kennen beveiligingsbudget te bepalen. En last but not least moet de configuratie van de beveiliging worden getest met het simulatie-instrument van Davinsi Labs bijvoorbeeld. DDoS is een kwestie van tijd, regelmatige tests en onderhoud op lange termijn”, onderstreept Mounir Senhaji.

Analyseren, configureren en testen

is Security Consultant en DDoS-specialist bij Proximus. Al twintig jaar lang wordt

zijn carrière bepaald door IT-beveiligingstechnologieën en de snelle evolutie van de cybercriminaliteit.

Mounir Senhaji

Thimo De Souter

is Security Specialist, ethical hacker en lead developer van de DDoS-simulator van Davinsi Labs. Hij stelt zijn expertise op

het vlak van cyberbeveiliging en zijn persoonlijke ervaring ten dienste van Davinsi Labs, een van de Proximus Accelerators.

Ook voor kleine organisaties zijn er haalbare oplossingen om de

IT-infrastructuur te beschermen tegen cyberaanvallen.

Bescherm uw kmo tegen cybercriminelen in 5 stappen

Stap 1

Breng de omgeving in kaart. Welke technologieën zijn er in

het bedrijf? Hoeveel en welke gebruikers zijn er? Hoe zit het met servers en werkstations? Waar zitten de meest kritische bedrijfsdata? Enzovoort.

Stap 2

Verzamel en centraliseer

de securitylogs van het bedrijf. Kortom, houd een beveiligingslogboek bij dat beveiligingsgerelateerde informatie bevat, zoals endpoints, netwerkcomponenten, cloud services, VPN-logs...

Stap 3

Schakel indien mogelijk detectiesoftware in om alle logs die verzameld zijn te analyseren. Zo krijgt u meer inzicht en worden patronen blootgelegd die op een potentiële aanval kunnen wijzen.

Stap 4

Uit de analyse van deze logs worden mogelijk incidenten ontdekt. Volg deze op, zoek uit waar ze vandaan komen en welke systemen en accounts mogelijk zijn aangetast, alsook welke waardevolle bedrijfsdata in gevaar zijn.

Stap 5

Schakel indien nodig hulp in en laat operationele securityteams helpen om de oorza(a)k(en) van het probleem weg te werken.

IT-security is geen eenmalige klus, maar vraagt strategie en continue monitoring en bijsturing. Ga dus niet halsoverkop aan de slag, maar werk een volledig beveiligingsbeleid uit op basis van vier aspecten: Predict, Prevent, Detect en Respond.

Breng de securityregels in kaart, hoe de monitoring zal verlopen, wie kan reageren op datalekken, enzovoort. Met deze 360°-aanpak krijgt u controle over de security van

uw organisatie en behaalt u de beste resultaten.

360°-aanpak

Aan de slag met de 360°-aanpak?

Lees eerst de IT-security e-gids met efficiënte tips en tricks van Proximus Accelerator SpearIT.

Download de e-gids

predict

- Risico’s prioriteren

- Anticiperen op dreigingen

- Basissystemen & beveiligingsprofiel

respond

- Analytics

- Vulnerability patching

- Incident response

prevent

- Uw eindpunten beschermen

- Uw netwerk beschermen

- Uw gegevens beschermen

detect

- Monitoring

- Correlatie van de logs

- Beveiligingsrapportering

Niet elk bedrijf heeft de ruimte om een 360°-aanpak te organiseren. Een securitypartner die de oplossingen als managed services-pakket aanbiedt, kan daarop een antwoord bieden. Een sterke Managed Services Partner staat voor u klaar.

Proximus Accelerator Davinsi Labs denkt met u mee

Proximus SpearIT is een Proximus Accelerator en helpt IT-organisaties in middelgrote bedrijven die de verdere digitalisering van hun bedrijf willen realiseren. Ze zijn er ook voor organisaties die nauwelijks tijd hebben voor hun IT-organisatie. Proximus SpearIT biedt een unieke aanpak op maat van het bedrijf aan. De IT-diensten omvatten IoT, Security & networking, datacenter en cloud, IT voor medewerkers.

Davinsi Labs is een Proximus Accelerator en helpt bedrijven Digital Service Excellence te bereiken door gespecialiseerde Security Intelligence en Service Intelligence oplossingen. In de huidige digitale wereld verwachten klanten dat hun gegevens uitermate veilig beheerd worden én wensen ze een snelle, vlekkeloze customer experience. Als Managed Services Provider biedt Davinsi Labs een portfolio aan oplossingen om Digital Service Excellence te realiseren voor de meest bedrijfskritische applicaties en services.

Resilience

Hoe weerbaar is uw

organisatie bij een

cyberaanval?

Een DDoS-aanval maakt een server of IT-infrastructuur onbeschikbaar. Hoe kan u zich hierop voorbereiden, gepast reageren en ervan herstellen? Niet enkel grote ondernemingen zijn het doelwit. Kmo’s kunnen zich al in 5 stappen beschermen tegen cybercriminelen.

DDoS, blitzkrieg op de IT-infrastructuur

Een geslaagde aanval verzadigt de bandbreedte van de servers, met uitputting vande systeemresources als gevolg. Om zich op doeltreffende wijze te beschermen tegen deze verschillende types van aanvallen, moet er een oplossing worden geïmplementeerd die de aanvallen kan afweren op het niveau van de internetprovider. Die moet worden aangevuld met een oplossing die toepassingsaanvallen kan blokkeren.

Alle sectoren door elkaar

De sterke groei van telewerk is een gedroomde opportuniteit voor cybercriminelen. Hoe meer verbindingen er zijn, hoe groter het risico op fouten... Volgens Mounir Senhaji zijn

de aanvallen tegen alle sectoren gericht. “De bankensector natuurlijk, maar ook

de gezondheids-, retail- en onderwijssector krijgen de hardste klappen. De aanvallen hebben steeds meer impact en volgen een beproefde modus operandi. De enige verdediging is anticipatie en wij begeleiden ondernemingen uiteraard met

oplossingen op maat.”

Analyseren, configureren en testen

Technisch gesproken, kunnen DDoS-aanvallen in een vroeg stadium worden neergeslagen. Thimo De Souter presenteert een stappenplan. “Breng de bestaande infrastructuur in kaart en elimineer alle verouderde en overbodige systemen die met

het internet zijn verbonden. Vervolgens moeten de kritieke systemen worden geanalyseerd om het toe te kennen beveiligingsbudget te bepalen. En last but not least moet de configuratie van de beveiliging worden getest met het simulatie-instrument van Davinsi Labs bijvoorbeeld. DDoS is een kwestie van tijd, regelmatige tests en onderhoud op lange termijn”, onderstreept Mounir Senhaji.

Thimo De Souter

is Security Specialist, ethical hacker en lead developer van de DDoS-simulator van Davinsi Labs. Hij stelt zijn expertise op

het vlak van cyberbeveiliging en zijn persoonlijke ervaring ten dienste van Davinsi Labs, een van de Proximus Accelerators.

Bescherm uw kmo tegen cybercriminelen in 5 stappen

Ook voor kleine organisaties zijn er haalbare oplossingen om de

IT-infrastructuur te beschermen tegen cyberaanvallen.

Aan de slag met de 360°-aanpak?

Lees eerst de IT-security e-gids met efficiënte tips en tricks van Proximus Accelerator SpearIT.

Download de e-gids

prevent

- Uw eindpunten beschermen

- Uw netwerk beschermen

- Uw gegevens beschermen

detect

- Monitoring

- Correlatie van de logs

- Beveiligingsrapportering

respond

- Analytics

- Vulnerability patching

- Incident response

Niet elk bedrijf heeft de ruimte om een 360°-aanpak te organiseren. Een securitypartner die de oplossingen als managed services-pakket aanbiedt, kan daarop een antwoord bieden. Een sterke Managed Services Partner staat voor u klaar.

Mounir Senhaji

is Security Consultant en DDoS-specialist bij Proximus. Al twintig jaar lang wordt

zijn carrière bepaald door IT-beveiligingstechnologieën en de snelle evolutie van de cybercriminaliteit.

Service Excellence te bereiken door gespecialiseerde Security Intelligence en Service Intelligence oplossingen. In de huidige digitale wereld verwachten klanten dat hun gegevens uitermate veilig beheerd worden én wensen ze een snelle, vlekkeloze customer experience. Als Managed Services Provider biedt Davinsi Labs een portfolio aan oplossingen om Digital Service Excellence te realiseren voor de meest bedrijfskritische applicaties en services.

Proximus SpearIT is een Proximus Accelerator en helpt IT-organisaties in middelgrote bedrijven die de verdere digitalisering van hun bedrijf willen realiseren. Ze zijn er ook voor organisaties die nauwelijks tijd hebben voor hun IT-organisatie. Proximus SpearIT biedt een unieke aanpak op maat van het bedrijf aan. De IT-diensten omvatten IoT, Security & networking, datacenter en cloud, IT voor medewerkers.

Proximus Accelerator Davinsi Labs denkt met u mee

Stap 1

Breng de omgeving in kaart. Welke technologieën zijn er in

het bedrijf? Hoeveel en welke gebruikers zijn er? Hoe zit het met servers en werkstations? Waar zitten de meest kritische bedrijfsdata? Enzovoort.

Stap 2

Verzamel en centraliseer

de securitylogs van het bedrijf. Kortom, houd een beveiligingslogboek bij dat beveiligingsgerelateerde informatie bevat, zoals endpoints, netwerkcomponenten, cloud services, VPN-logs...

Stap 3

Schakel indien mogelijk detectiesoftware in om alle logs die verzameld zijn te analyseren. Zo krijgt u meer inzicht en worden patronen blootgelegd die op een potentiële aanval kunnen wijzen.

Stap 4

Uit de analyse van deze logs worden mogelijk incidenten ontdekt. Volg deze op, zoek uit waar ze vandaan komen en welke systemen en accounts mogelijk zijn aangetast, alsook welke waardevolle bedrijfsdata in gevaar zijn.

Stap 5

Schakel indien nodig hulp in en laat operationele securityteams helpen om de oorza(a)k(en) van het probleem weg te werken.

360°-aanpak

IT-security is geen eenmalige klus, maar vraagt strategie en continue monitoring en bijsturing. Ga dus niet halsoverkop aan de slag, maar werk een volledig beveiligingsbeleid uit op basis van vier aspecten: Predict, Prevent, Detect en Respond.

Breng de securityregels in kaart, hoe de monitoring zal verlopen, wie kan reageren op datalekken, enzovoort. Met deze 360°-aanpak krijgt u controle over de security van

uw organisatie en behaalt u de beste resultaten.

predict

- Risico’s prioriteren

- Anticiperen op dreigingen

- Basissystemen & beveiligingsprofiel